segunda-feira, 23 de agosto de 2010

Quer Vulnerabilidade pra treinar?

Damn Vulnerable Linux (DVL) - o sistema operacional mais vulnerável que existe!

http://www.dicas-l.com.br/arquivo/damn_vulnerable_linux__dvl__o_sistema_operacional_mais_vulneravel_que_existe.php

segunda-feira, 1 de dezembro de 2008

Senhas Manjadas = Serviços Comprometidos

Cuidado com as senhas que fazem a velha combinação letras mais números do tipo:

s3nh@

0p&r@d0r

p@ssw0rd

E as velhas: senha, deus, jesus, password, secreta, ...

Tem um site que documenta senhas manjadas. Antes de colocar aquela velha senha de costume no seu servidor, dê uma olhada neste site...

http://avi.alkalay.net/articlefiles/2008/11/compromised-passwords.txt

Uma dica: É uma boa também para usar como wordlist em uma auditoria com o John The Ripper.

terça-feira, 29 de julho de 2008

Formas de ataque, intrusão, invasão e detecção de intrusão.

"Um ataque corresponde a um comprometimento em nível de sistema de segurança através de um ato inteligente ou deliberado, afetando serviços e violando política de um sistema.” (SHIREY, 1995).

Um Sistema Operacional, qualquer ele que seja, feito por colaboradores, open source, gratuito ou proprietário é dotado de falhas. Um sistema destes é composto por dezenas de softwares, milhares de linhas de código, rotinas, sub-rotinas, funções, drivers e chamadas de redes que apesar de todas os esforços e testes das empresas que o fazem antes do seu lançamento oficial, acaba aparecendo problemas em poucos dias de uso. Estes problemas, comumente chamados de “brechas”, vulnerabilidades ou ainda “furos”, acabam dando oportunidade de ataque e de acesso indevido ao sistema. As empresas se esforçam, liberando versões beta para que o público especializado (programadores, analistas de segurança e usuários da ferramenta) use e avise dos possíveis problemas para que seja corrigido antes do lançamento da versão final. Porém isso não é o bastante, é impossível a qualquer companhia produtora de sistemas ter testado todos os modos de uso e todas as situações que aquele programa irá passar... daí aparecem os famosos bugs dando oportunidade a alguns de se aproveitarem e usarem isso em benefício próprio ou com o intuito de prejudicar algo ou alguém.

Para se precaver contra estas vulnerabilidades no sistema é que existem profissionais nas empresas que cuidam para que estes problemas possam ser sanados de forma rápida e eficaz. O Administrador de Redes e/ou o Analista de Segurança tem que estar informado através do site do fabricante do sistema ou de sites especializados em publicação de boletins de segurança para ter acesso a estas informações o mais rápido possível e sanar estes problemas o quanto antes. Os fabricantes Sistemas Operacionais geralmente trazem no seu sistema ferramentas que fazem a atualização dos seus programas através da internet resolvendo o problema imediatamente. Esses patchs são baixados e instalados de forma rápida e fácil, porém não basta só aplicar os patchs, é necessária toda uma política de segurança sustentável que deve ser seguida à risca na empresa e ser medida, testada e avaliada periodicamente.

Para diminuir ao máximo as brechas de segurança dos seus sistemas, são necessários alguns cuidados como:

- Manter seus sistemas atualizados;

- Procurar usar versões estáveis dos programas utilizados;

- Executar os serviços necessários na máquina evitando que portas sejam abertas sem necessidade;

- Cuidado ao usar a conta do administrador;

- Cuidar da segurança física das suas máquinas e do acesso a elas;

2. Intrusões

“A intrusão ou ataque podem ser definidos como qualquer conjunto de ações que tentam comprometer a integridade, confidencialidade ou disponibilidade de um recurso computacional, independente do sucesso ou não destas ações” (SOUZA, 2002).

Em geral, um ataque é cuidadosamente bem calculado, principalmente porque o atacante não quer ser identificado e se possível quer continuar tendo acesso irrestrito ao local invadido.

Não há regras para determinar os métodos dos atacantes, nem estilo. Mas é provável que o invasor comece em conhecer o sistema, em usar programas para rastrear os servidores e levantar as portas abertas. Este passo é compreendido pela Coleta de informação. É possível também nesta fase fazer a varredura dos servidores encontrados para descobrir as versões dos sistemas operacionais utilizados e as versões dos programas que mantém os serviços funcionando. Só após estes passos é que o atacante irá preparar ferramentas para poder tentar fazer a penetração no sistema ou simplesmente tentar fazer negação de serviço ou redirecionamento de tráfego para roubo de informações. Nesta fase, se for possível, o atacante poderá tentar deixar as portas abertas através de um backdoor ou um rootkit para que a sua entrada no sistema invadido seja mantida em sigilo e sempre facilitada. Como passo final, o invasor poderá tentar apagar seus rastros, excluindo ou burlando os sistemas de log do sistema.

Não existe um plano de ataque pré-definido, ou uma regra, mas com certeza alguns dos passos descritos acima são utilizados para que um invasor consiga ter sucesso na sua ação.

3. Qual o motivo das Invasões?

A resposta para esta pergunta não é simples. Os motivos pelos quais alguém tentaria invadir sua rede ou computador são inúmeros. Alguns destes motivos podem ser:

- Utilizar seu computador em alguma atividade ilícita, para esconder a real identidade e localização do invasor;

- Utilizar seu computador para lançar ataques contra outros computadores;

- Utilizar seu disco rígido como repositório de dados;

- Destruir informações (vandalismo);

- Disseminar mensagens alarmantes e falsas;

- Ler e enviar e-mails em seu nome;

- Propagar vírus de computador;

- Furtar números de cartões de crédito e senhas bancárias;

- Furtar a senha da conta de seu provedor, para acessar a Internet se fazendo passar por você;

- Furtar dados do seu computador, como por exemplo, informações do seu Imposto de Renda. (CARTILHA, 2006)

Existem diversos tipos de ataque, os intrusivos e os não intrusivos. Geralmente são utilizados ataques não intrusivos, aqueles que não comprometem seus dados nem sua confidencialidade, porém compromete seus serviços. São os famosos ataques de negação de serviço, onde o atacante deseja que sua rede, link ou servidor pare de funcionar e não responda mais aos serviços. Abaixo, citarei os principais tipos de ataques e pragas virtuais e a função de cada um deles.

Referências:

Shirey, Robert W. Security requirements for network management data / Robert W. Shirey Computer Standards & Interfaces, Lausanne, V.17,n.4 (Sept.1995), p.321-331

Cartilha de Segurança da Internet, http://nic.br , http://cert.br e http://cartilha.cert.br .Acessado em 22 de Junho de 2007

Souza, Marcelo. Readaptação do modelo ACME para detecção de novas técnicas de

intrusão. Monografia de Graduação. UNESP – Departamento de Ciência da Computação e Estatística, São José do Rio Preto - SP, 2002.

quinta-feira, 10 de julho de 2008

Tutorial de Instalação do HLBR Versão 1.5Rc2

Para detecção de tráfego anômalo em redes.

Sistemas de Detecção de Intrusos são utilizados para perceber tráfego anômalo em uma rede de dados e tomar decisões de acordo com as regras e configurações definidas pelo gestor de segurança da rede. Estes sistemas são divididos ativos e reativos. Os sistemas ativos, também conhecidos como IDS (Intrusion Detection Systems), percebem o tráfego malicioso fazem a gravação em log e alertam o administrador da rede sobre o que está acontecendo. Os sistemas reativos, conhecidos como IPS (Intrusion Prevention System), tem todas as características do sistema ativo, porém é capaz de tomar decisões e interferir no tráfego malicioso e tornar o ataque inviável. Em alguns sistemas IDS é possível torná-lo em IPS bastando ativar as configurações para que ele intervenha no tráfego. Esta artigo tem como objetivo mostrar a instalação e configuração do HLBR, que é um IPS brasileiro, open source que tem como principal característica a sua “invisibilidade” na rede e sua fácil configuração.

O Que é o HLBR?

O HLBR (Hogwash Light Brasil) é Sistema de Detecção de Intruso que trabalha de forma reativa o que o classifica como IPS, baseado no IPS HOGWASH desenvolvido originalmente por Jason Larsen que colhe dados diretamente na camada 2 do Modelo OSI. Funcionando como uma bridge, sendo capaz de interceptar tráfego malicioso baseado em arquivos de regras e assinaturas de ataques. O HLBR é invisível na rede e é praticamente impossível de ser detectado pelo atacante. Esta característica é possível pelo fato do HLBR não alterar o cabeçalho dos pacotes. O fato de citar que é praticamente impossível de ser detectado é porque até então ainda nenhuma atacante não conseguiu comprovar sua presença na rede. O HLBR se comporta como um ativo de rede, como uma Ponte, Hub ou Switch. Isto é possível pelo fato de suas placas de redes não usarem endereços de IP ou ainda, usar endereços de Ip não roteáveis.

O HLBR é responsável em fazer a ponte entre as placas de rede da máquina. Por essa razão, não há aplicativos intermediários como a Libcap para fazer tal trabalho. Todo o trabalho de capturar, desmontar, analisar e remontar é feito pelo HLBR. O HLBR é capaz de analisar o pacote TCP em todas as camadas do Modelo ISO/OSI e TCP. Ele lê os campos dos cabeçalhos de camada 2 (ethernet), 3 (cabeçalho IP) e 4 (TCP e UDP). São esses valores que são testados pelas regras. É importante notar que o próprio HLBR faz esse reconhecimento dos formatos dos cabeçalhos, sem o apoio da pilha TCP/IP do sistema operacional. Isso esclarece o fato do HLBR poder negar ataques na camada 2 do Modelo ISO/OSI mesmo a máquina onde ele está instalado não possuir número de IP.

1 - Hardware Necessário

O HLBR faz jus ao L (light), pois os recursos de hardware e software são mínimos, sendo possível instalar em máquinas consideradas antigas com processador de 200Mhz e 64 de Ram. e um HD de 2 GB. Estes requisitos são suficientes para o HLBR funcionar. Em relação aos adaptadores de rede, o HLBR necessita de no mínimo 2 placas para que seja possível fazer a ponte entre duas redes. O HLBR é capaz de formar mais de uma ponte em uma mesma máquina, sendo que para cada ponte, 2 placas de redes sejam utilizadas.

2 - Instalação do Sistema Operacional

Para instalar o HLBR aconselho que a máquina seja instalada com um Debian Minimal Install que pode ser adiquirido no seguinte link:

http://cdimage.debian.org/debian-cd/4.0_r3/i386/iso-cd/debian-40r3-i386-netinst.iso

Este sistema instala o mínimo necessário em uma máquina para ter o linux funcionando. Sem servidores e serviços adicionais, provendo assim uma maior proteção por não haver serviços extras sendo executados na ponte.

Um passo importante após a instalação do Debian Minimal Install é instalar os pacotes necessários para compilação de programas no linux. Para isto execute:

apt-get install build-essential

Em especial, a partir da versão 1.5, a biblioteca libpcre é necessária para que as expressõres regulares sejam utilizadas. Para isso você também deve instalar:

apt-get install libpcre3-dev libpcre3

Você pode usar a distribuição que você achar melhor, não há problemas. Também pode ser usado outros sabores *NIX como o FREEBSD. Porém vale salientar, que a equipe mantenedora do software recomenda Debian.

3 - Configurando o HLBR

a) Desativando o suporte a IP do Kernel

Para configurar o HLBR sem suporte a IP é necessário ter o código fonte do Kernel do Linux e recompilar sem o suporte a IP. Desta maneira as placas não terão nenhum tipo de endereçamento local sendo controladas pelo daemon do HLBR. Isso será necessário porque o TCP/IP irá conflitar com o fato dos adaptadores de rede estarem ativos sem endereço IP. Assim, o HLBR poderá ter problemas no seu funcionamento, como retardo nos no tráfego. (Eriberto Mota;André Bertelli, 2006)

Porém esta forma de configuração desabilita a possibilidade de analisar o tráfego com ferramentas sniffers como TCPDump, IPTraf e o Wireshark.

b) Utilizando Endereços de Loopback

Caso o usuário opte usar endereço de nas placas do HLBR para facilitar a configuração basta utilizar os endereços de loopback como 127.0.0.0/8. Por exemplo:

eth0 : 127.0.0.2

eth1 : 127.0.0.3

Esta maneira é bem mais fácil de fazer, e não diminui a segurança do sistema em nada, pois endereços de loopback não são roteáveis. E ainda acrescenta a possibilidade de uso de Analisadores de Tráfego como o TCPDump, IPTraf e o Wireshark na camada 3 do modelo ISO/OSI (camada de rede), é possível também com esta configuração que um IDS como o Snort possa colher dados para análise e confecção de novas regras caso seja instalado na mesma máquina.

4- Instalação do HLBR.

a) Baixe o código fonte em:

wget http://ufpr.dl.sourceforge.net/sourceforge/hlbr/hlbr-1.5rc2.tar.gz

b) Descompacte

tar xzvf hlbr-1.5rc2.tar.gz

c) Entre no diretório

cd hlbr-1.5-rc2

d) Faça a compilação e instalação com:

./configure

make

make install

5 - Configurando

a) Vá para o diretório /etc/hlbr

cd /etc/hlbr

b) Abra o arquivo de configuração hlbr.config

vi hlbr.config

Aqui você deverá apontar quais são os servidores e máquinas que você quer proteger. Veja que o HLBR traz alguns exemplos para que você possa alterar de acordo com as suas necessidades. Veja abaixo:

<IPList www>

200.xxx.yyy.195

200.xxx.yyy.196

</list>

<IPList dns>

200.xxx.yyy.195

200.xxx.yyy.197

</list>

<IPList email>

200.xxx.yyy.198

</list>

<IPList firewall>

200.xxx.yyy.210

</list>

<IPList network>

200.xxx.yyy.192/26

</list>

<IPList others>

200.xxx.yyy.194

200.xxx.yyy.199

</list>

<IPList servers>

www

dns

firewall

others

200.xxx.yyy.209

</list>

Você deverá trocar os IPs para os correspondentes dos seus servidores.

Abaixo um exemplo utilizando IPs de redes locais, mas com certeza você irá colocar os IPs reais dos seus servidores (caso o HLBR esteja protegendo sua WAN). Se o HLBR estiver em rede local, protegendo servidores ou uma DMZ, o exemplo abaixo é válido.

<IPList www>

192.168.0.1

</list>

<IPList dns>

192.168.0.2

</list>

<IPList email>

192.168.0.3

</list>

<IPList firewall>

192.168.0.4

</list>

<IPList network>

192.168.0.0/24

</list>

<IPList others>

192.168.0.5

</list>

<IPList servers>

www

dns

firewall

others

</list>

c) Para configurar as regras

O HLBR já vem com muitas regras prontas. Todas elas ficam dentro do diretório /etc/hlbr/rules em vários arquivos. Geralmente, estes arquivos armazenam regras por assunto. Por exemplo: o arquivo webattacks.rules trazem regras que inibem ataques aos servidores webs. Um arquivo pode (e deve) armazenar diversas regras.

Abaixo, veja um exemplo de uma regra que impede que usuários tentem fazer a mudança de diretório no seu servidor web e visualizar informações importantes como o arquivo de senhas do seu servidor. Esta regra está no arquivo /etc/hlbr/rules/passwd.rules

<rule>

ip dst(servers)

tcp dst(53,80,110,220)

tcp content(/etc/passwd)

message=(passwd-1) /etc/passwd call

action=action1

</rule>

Note que toda regra começa com a tag <

As "actions" (ações) estão definidas no arquivo /etc/hlbr/hlbr.config. Na instalação padrão existem 3 actions:

<action action1>

response=alert file(/var/log/hlbr/hlbr.log)

response=dump packet(/var/log/hlbr/hlbr.dump)

response=drop

</action>

<action action2>

response=alert file(/var/log/hlbr/hlbr-2.log)

response=dump packet(/var/log/hlbr/hlbr-2.dump)

</action>

<action virus>

response=alert file(/var/log/hlbr/virus.log)

response=dump packet(/var/log/hlbr/virus.dump)

response=drop

</action>

Os parâmetros utilizados nas actions são:

alert file

Caminho do arquivo onde será gravado o log.

dump packet

Caminho do arquivo de dump no formato do TCPDump.

drop

Caso este parâmetro seja declarado, o pacote será negado e descartado pelo HLBR.

7 - Onde Posicionar o HLBR ?

O HLBR pode ser posicionado de diversas maneiras. A Mais comum é você colocá-lo na frente de seu firewall e depois do seu roteador.

Por exemplo: Entre seu roteador em casa e seu PC.

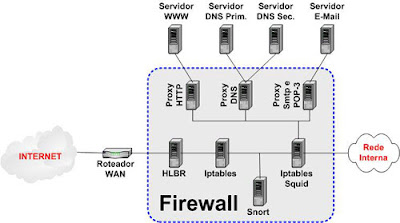

Veja na figura abaixo:

Um um ambiente corporativo, não vai ser necessário alterar sua atual estrutura de rede, você pode estar usando qualquer tipo de arquitetura de firewall com ou sem DMZ, Honeynet ou qualquer outro recurso. O HLBR não vai alterar em nada, basta colocá-lo da seguinte maneira:

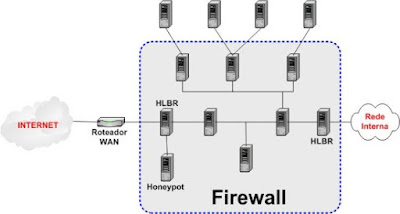

Ou você pode proteger sua rede utilizando um HLBR na entrada da rede e outro HLBR junto aos usuários, que na maioria das vezes são os nossos inimigos em potencial.

8 - Vídeos do HLBR em Ação!!!

Se você quer ver o HLBR em ação, você pode ver através dos seguintes vídeos:

Vídeo 1: Ataque a um servidor DNS sem o HLBR

Vídeo 2: Ataque a um servidor DNS com o HLBR

Vídeo 3: Ataque a um Servidor HTTP

Brinde:

Vídeo Brinde: Se quiser ver um vídeo de como é feita a instalação do HLBR veja aqui

Obs: Todos os vídeos foram produzidos pela equipe do HLBR.

9 - Colocando pra funcionar!!!!

a) Para iniciar o servidor HLBR dê o seguinte comando:

/etc/initd.d/hlbr start

b) Verifique se o HLBR está no ar:

ps aux | grep hlbr

c) Para parar o HLBR

/etc/initd.d/hlbr stop

d) Se você prefere usar a inicialização em linha de comando, veja os parâmetros possíveis:

10 - Logs

Todos os logs do HLBR estão em /var/log/hlbr (local padrão). Lá você encontrará um arquivos textos com extensão .log e arquivos de dump do tcpdump com extensão dump.

Para visualizar os arquivo de log em modo texto basta usar o vi.

Ex: vi hlbr.log

Para visualizar os dumps do tcpdump, utilize a seguinte sintaxe:

tcpdump -s 1500 -vvv -tttt -X -r hlbr.dump

Onde:

-s: Tamanho máximo do segmento (mtu)

-vvv: Em modo detalhado

-tttt: Modo de tempo detalhado (hora e data)

-X: Exibe os valores em Hexadecimal

-r: Especifica o arquivo de entrada.

11 - Colocando no ar de forma definitiva

Você pode colocar em um arquivo de incialização do linux para toda vez que a máquina for ligada, a ponte seja "armada" e o hlbr esteja sempre analisando o tráfego.

Use o /etc/initd.d/bootmisc.sh e coloque a seguinte linha lá:

hlbr -c /etc/hlbr/hlbr.config -r /etc/hlbr/hlbr.rules

Ou utilize o seguinte comando no Debian:

update-rc.d -n hlbr defaults

Referências:

http://hlbr.sourceforge.net

http://www.eriberto.pro.br

http://bertelli.name

Obs: Este tutorial foi baseado no artigo de Eriberto Mota e André Bertelli.

Este artigo foi publicado no VivaoLinux e pode ser acessado aqui

quinta-feira, 19 de junho de 2008

Tipos de Ataques a Redes de Computadores

Que tipos de ataques uma rede de computadores pode sofrer? Neste artigo, listo os principais.

Probing

Não é uma técnica de invasão propriamente dita, mas sim uma forma de obter informações sobre a rede. A informação obtida pode ser usada como base para uma possível invasão.

Vírus

São pequenos programas criados para causarem algum tipo de dano a um computador. Este dano pode ser lentidão, exclusão de arquivos e até a inutilização do Sistema Operacional.

Rootkits

Um invasor, ao realizar uma invasão, pode utilizar mecanismos para esconder e assegurar a sua presença no computador comprometido. O conjunto de programas que fornece estes mecanismos é conhecido como rootkit.

Backdoors

Técnica que o invasor usa para deixar uma porta aberta depois de uma invasão para que ele possa voltar facilmente ao sistema invadido para novas realizações. Geralmente, os backdoors se apresentam no sistema em forma de Rootkits.

Worms

É um programa auto-replicante, semelhante a um vírus. O vírus infecta um programa e necessita deste programa hospedeiro para se propagar, o worm é um programa completo e não precisa de outro programa para se propagar.

Spywares

Spyware consiste no software de computador que recolhe a informação sobre um usuário do computador e transmite então esta informação a uma entidade externa sem o conhecimento ou o consentimento informado do usuário.

Buffer Overflow

É a técnica de tentar armazenar mais dados do que a memória suporta, causando erros e possibilitado a entrada do invasor.

Geralmente em um ataque de buffer overflow o atacante consegue o domínio do programa atacado e privilégio de administrador na máquina hospedeira.

Exploits

São pequenos programas escritos geralmente em linguagem C que exploram vulnerabilidades conhecidas. Geralmente são escritos pelos “verdadeiros hackers” e são utilizados por pessoas sem conhecimento da vulnerabilidade. Estes tipos de programas atraem o público por que geralmente são muito pequenos, fáceis de usar e o “benefício” que ele proporciona é imediato e satisfatório.

Password Crackers

São programas utilizados para descobrir as senhas dos usuários. Estes programas geralmente são muito lentos, pois usam enormes dicionários com o máximo de combinações possíveis de senhas e ficam testando uma a uma até achar a senha armazenada no sistema. Este tipo de descoberta de senha é chamado de Ataque de força bruta. Estes programas também podem ser utilizados pelos administradores de sistema para descobrir senhas fracas dos seus usuários.

Denial Of Services

A principal função desse ataque é impedir que os usuários façam acesso a um determinado serviço. Consiste em derrubar conexões e/ou serviços pelo excesso de dados enviados simultaneamente a uma determinada máquina e/ou rede. Estes tipos de ataques também são conhecidos como flood (inundação).

Spoofing

É uma técnica que consiste em mascarar (spoof) pacotes IP com endereços remetentes falsificados. O atacante para não ser identificado falsifica o seu número de IP ao atacar para que nenhuma técnica de rastreá-lo tenha sucesso. Geralmente os números utilizados são de redes locais, como 192.168.x.x, 10.x.x.x ou 172.16.x.x. Estes números não são roteáveis e fica quase impossível o rastreamento. Porém é fácil impedir um ataque com o IP “Spooffado”.

Mail Bomb

É a técnica de inundar um computador com mensagens eletrônicas. Em geral, o agressor usa um script para gerar um fluxo contínuo de mensagens e abarrotar a caixa postal de alguém. A sobrecarga tende a provocar negação de serviço no servidor de e-mail.

Phreaking

É o uso indevido de linhas telefônicas, fixas ou celulares. No passado, os phreakers empregavam gravadores de fita e outros dispositivos para produzir sinais de controle e enganar o sistema de telefonia. Conforme as companhias telefônicas foram reforçando a segurança, as técnicas tornaram-se mais complexas. Hoje, o phreaking é uma atividade elaborada, que poucos hackers dominam.

Smurf

Consiste em mandar sucessivos Pings para um endereço de broadcast fingindo-se passar por outra máquina, utilizando a técnica de Spoofing. Quando estas solicitações começarem a ser respondidas, o sistema alvo será inundado (flood) pelas respostas do servidor. Geralmente se escolhe para estes tipos de ataques, servidores em backbones de altíssima velocidade e banda, para que o efeito seja eficaz.

Sniffing

É a técnica de capturar as informações de uma determinada máquina ou o tráfego de uma rede sem autorização para coletar dados, senhas, nomes e comportamento dos usuários. Os programas geralmente capturam tudo que passa e depois utilizam filtros para que possa facilitar a vida do “sniffador”. Existem sniffers específicos de protocolos como o imsniffer que captura apenas as conversas via MSN Messenger em uma rede.

Scamming

Técnica que visa roubar senhas e números de contas de clientes bancários enviando um e-mail falso oferecendo um serviço na página do banco. A maioria dos bancos não envia e-mails oferecendo nada, portanto qualquer e-mail desta espécie é falso.

Teclado virtual falso

Software malicioso que abre uma tela de teclado virtual clonado exatamente sobre o teclado virtual legítimo do banco, para que o usuário informe os seus dados nele.

Key Loggers

Software que captura os dados digitados no teclado do computador, como senhas e números de cartões de crédito.

Mouse Loggers

Software que captura os movimentos do mouse e cliques de botões, com o objetivo de contornar os teclados virtuais dos bancos. Os mais recentes capturam, inclusive, uma pequena imagem da área onde o clique do mouse ocorreu, para driblar teclados virtuais que embaralham suas teclas.

DNS Poisoning

Um atacante compromete um servidor DNS para, quando este receber a solicitação de resolução de uma URL de interesse (por exemplo, www.bb.com.br), devolver o endereço IP de um site clonado ou malicioso, desviando o usuário sem que este perceba. Este tipo de ataque também é conhecido como “Envenenamento de DNS”.

BHOs

Browser Helper Objects são DLLs que funcionam como plugins do Internet Explorer, podendo ver (e alterar) todos os dados que trafegam entre o computador e um servidor web. Nem todos são, necessariamente, maliciosos, mas são muito usados para construir em cavalos-de-tróia e spyware.

Clonagem de URLs

URLs podem ser clonadas por semelhança (wwwbancobrasil.com.br, www.bbrasil.com.br, www.bbrazil.com.br, www.bancodobrasil.com.br, www.bbrasill.com.br) ou por falhas de segurança de browsers (por exemplo, falhas de interpretação de nomes de site em unicode).

Scanning de memória/DLL Injection

Técnicas usadas por um programa para acessar a memória ocupada por outro programa, podendo assim ler dados sensíveis como a senha informada pelo usuário e chaves criptográficas.

SQL Injection

Trata-se da manipulação de uma instrução SQL através das variáveis que compõem os parâmetros recebidos por um script, tal como PHP, ASP, entre outros.

Este tipo de ataque consiste em passar parâmetros a mais via barra de navegação do navegador, inserindo instruções não esperadas pelo banco de dados. Geralmente o atacante utiliza destas ferramentas para roubar dados ou danificar a base de dados que está no servidor.

Spam e Fishing

É o envio de mensagens não solicitadas, em grande número, a destinatários desconhecidos. O Spam propriamente dito não é um ataque. Mas o problema é que muitas vezes vem com links maliciosos onde geralmente instalam vírus na máquina, spyware ou até um keylogger. Cerca de 60% do tráfego da Internet hoje é somente de Spam.

Engenharia Social

Na verdade este não é propriamente dito um tipo de ataque a redes de computadores, porém é um ataque ao ser humano. Usar de técnicas como: passar por outra pessoa no telefone pedir informações sigilosas da empresa ou até recompensar um funcionário por dados importantes fazem parte da Engenharia Social.

Bots

Como um worm, o bot é um programa capaz se propagar automaticamente, explorando vulnerabilidades existentes ou falhas na configuração de softwares instalados em um computador. Normalmente, o bot se conecta a um servidor de IRC e mantém contato com seu “dono”, esperando por instruções. O bot sozinho não faz nada, ele apenas é uma porta de entrada para o invasor. Os bots funcionam como backdoors.

terça-feira, 10 de junho de 2008

Bloqueando Ligações Perigosas...

Que tal não aceitar conexão das redes maliciosas mais famosas do mundo? Boa idéia? Mas como manter esta lista atualizada? Bom, existem provedores e serviços que mantem estas listas disponível a preços acessíveis, e algumas disponibilizam gratuitamente. É o caso da Spamhaus que é um dos mais eficazes serviços de combate a Spam e Malware que existe. Eles disponibilizam listas gratuitas e pagas. Claro que as melhores são as pagas, porém combato Spam aqui na minha rede utilizando a lista gratuita deles e tenho uma eficiência de mais de 95% e com mais alguns ajustes em outros parâmetros conseguimos diminuir o Spam em algumas contas de 80 a 100 por dia para apenas 1.

Mas não estamos aqui para falar de Spam, isto é outro post. Vamos aproveitar a lista de redes imundas da internet para não deixar nenhuma conexão entrar em nossa rede.

Como você que está lendo este post deve ser um administrador de redes e provavelmente mexe com linux e iptables, segue um mini-script que baixa esta lista e bloqueia tudo!!!

A Lista original você encontra aqui.

O Script é simples basta baixar neste link.

Depois torne-o executavel com o seguinte comando:

chmod +x gera_black_list.sh

Depois execute o script

./gera_black_list.sh

Para visualizar as regras, digite em linha de comando

iptables -L

Para apagar as regras

iptables -F

Obs: Como esta lista é atualizada constantemente, vale a pena fazer um agendamento para que este script rode constantemente através do crontab. O Pessoal da spamhaus pede para que você não busque esta lista mais do que uma vez por hora. Ok?

Fonte:

http://www.spamhaus.org

http://en.wikipedia.org/wiki/Peering

Procurando rootkits no seu sistema

Saiu no Blog do Hugo Dória o seguinte texto:

"Rootkits são ferramentas utilizadas, geralmente, com o objetivo de ocultar a presença de invasores nas máquinas. Com essas ferramentas alguém não-autorizado, mas que já conseguiu entrar na máquina, pode ter controle sobre a máquina e nem ser notado.

Muitos rootkits acompanham uma gama de binários (como o ls, ps, who, find etc) modificados para que os processos rodados pelo invasor não possam ser vistos pelo administrador da máquina. Além disso, muitos vírus atuais utilizam rootkits.

Existem dois aplicativos que podem te ajudar a detectar rootkits no seu sistema: rkhunter e chkrootkit. A seguir eu mostro como instalar e executar ambos."

Como estamos trazendo uma série de ferramentas para administradores, recomendo a leitura deste artigo. Estas duas ferramentas já uso a bastante tempo aqui na Universidade e são estáveis e funcionam de forma satisfatória.

Não deixe de ler o artigo do Hugo em:

http://hdoria.archlinux-br.org/blog/2008/06/05/procurando-rootkits-no-seu-sistema/

quarta-feira, 24 de outubro de 2007

Computer Security Day Brasil 2007

O Computer Security Day (CSD) é uma data comemorada desde o ano de 1998 pela ASCD, no dia 30 de novembro, para lembrar aos usuários a importância de manter os computadores seguros.

No Brasil a data é comemorada desde 2005 pela Rede Nacional de Pesquisa (RNP) com o nome de Dia Internacional da Segurança em Informática. No ano de 2007 o 3º Centro de Telemática de Área se juntou a algumas empresas e entidades nacionais e internacionais para juntos divulgarem a realização de ações relativas a segurança de computadores. Assim nasceu o CSD.SP.BR-2007.

O objetivo do CSD.SP.BR-2007 é lembrar as pessoas da importância da proteção de seus computadores e suas informações. Você pode se juntar a nós para participar de nossas ações ou simplesmente fazer algumas das ações propostas no link participando. O importante para nós é que no dia 30 de novembro de 2007 você tome alguma providência para melhorar a segurança do seu computador.

No dia 30 de novembro a partir das 08:30 (GMT-3:00) horas você poderá participar de um seminário onde palestrantes de renome nacional e internacional estarão presentes para discutir aspectos relativos a segurança de computadores.

Veja aqui a programação do eventoO seminário será transmitido pela internet. Para assitir basta acessar nossa página no dia 30 de novembro 15 minutos antes do início que o link estará disponibilizado. Outras atividades na internet como chats também estarão disponíveis para sua participação

Fonte:

http://www.3cta.eb.mil.br/csd/intro.html